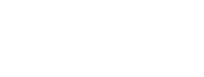

Für komplex ineinander verzahnte »Workflows«, Bedarf es einer intuitiven Rollen & Rechteverwaltung. So will der Spielerin Abwesenheit, Zugänge und Voraussetzungen zu seinen »Ressourcen« und »Assets« sharen und kontrollieren können. In Anlehnung an das »Mandatory Access Control« (MAC)Konzept, werden wir zur Kontrolle und Steuerung von Zugriffsrechten, mit dieser Kernkompetenz, eine auf spezifizierten Regeln basierende »Zugriffskontrollstrategie« in das Asset Management vgl. »Asset Management & Achievement«, systembestimmend implementieren. So wird das »Antares Access Control System« (A/ACS), Entscheidungenüber dynamische Zugriffsberechtigungen »multilateral« treffen können.

KK/083 Rollen & Rechteverwaltung (ACP)

Zu diesem Zweck werden spezifische »Regeln« und »Kontingente« auf Basis von »Codes« (Wörter), »Labels« und »Kategorien« gebildet, und auf den Charakter »Akteur« und Objekt »Asset« gleichermaßen angewendet. Dabei liegt die Besonderheit von »A/ACS«, in den »Prozessen« und »Ressourcen« von Antares Open World, bereits entsprechende »Kontroll und Zugriffsmechanismen«, im Design zu kapseln. In ihrer Anwendung können so »Zugriffe«, »Benutzung« und »Konvertierung«, ausschliesslich unter der »Antares Confidential Policy« (ACP), erfolgen. Ich möchte noch einmal betonen, dass unser »Sicherheitsmodell« primär nicht ausschließlich auf benutzerbestimmbare oder rollenbasierte Standardmechanismen beruht. Wir greifen hier die typisierten multilateralen Militärstandards auf, um die »Sicherheit«, die »Vertraulichkeit«, sowie die »Integrität« von Informationen, vor unautorisiertem Zugriff systemtechnisch zu erzwingen und sicherzustellen. Dabei versteht sich die »Vertraulichkeit«, dem adäquatem »Schutz« und »Zugriff« vor nicht autorisierten Charakteren und Mechanismen.

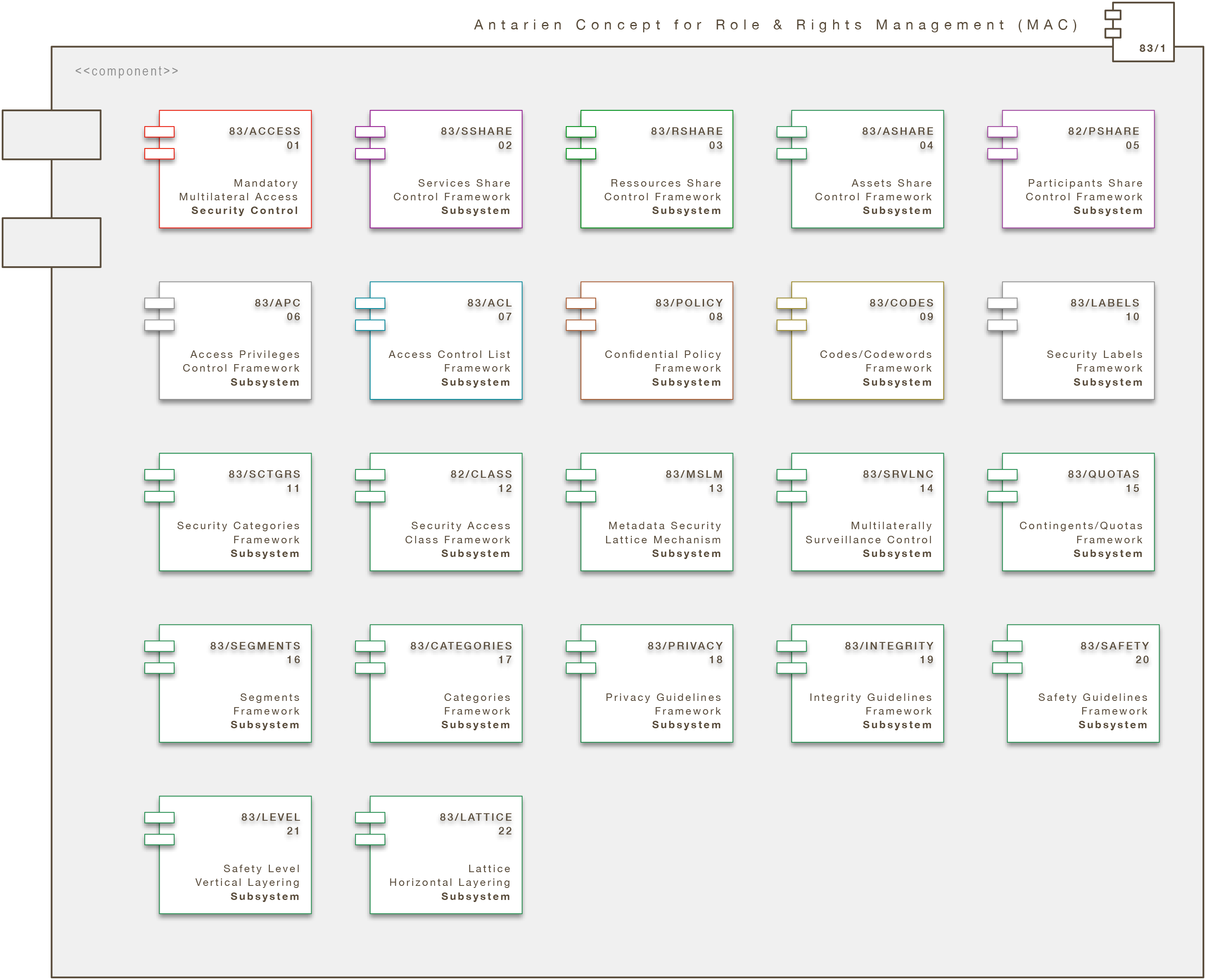

Wir sprechen von der »Geheimhaltung im gelebtem Metagaming«. Die »Integrität« hingegen definiert in diesem Zusammenhang, die Verhinderung vor »Manipulation«, so zum Beispiel für nicht autorisierte Eingriffe in die »Befehlskette« des antarianischen »Defense Command Systems« (A/DCS) vgl. »Kampfsystem«. Das Konzept der Kernkompetenz Sicherheitsbewertungen& Spionage, wird dabei das »A/ACS« mit der globalen »Softwarearchitektur« in horizontaler, sowie vertikaler Ebene verschmelzen lassen. Dies bedeutet, das zu den generischen »Sicherheitslevel« (Schutzklassen)vertikale Gliederungsstufen, zudem horizontale »Verbundstufen« (Lattice), bestehend aus »Codewörtern« (Labels), integriert werden müssen. Wobei Codewörter hier nicht als manuelle Eingaben zu verstehen sind, sondern vielmehr als Schlüssel codiert in den jeweiligen Assets zu finden sind. Antares Open World wird in diesem Zusammenhang verschiedene Modelle von Schutzstufen implementieren, welche in Abhängigkeit der jeweiligen Kernkompetenzen ihre Anwendung finden werden.

Im konkretem Fall bedeutet dies, dass jedem erdenklichem zugriffsfähigem »Asset« in Antarien eine »Schutzstufe« zu Teil wird. Die »Antares Confidential Policy« (ACP) gewährleistet so, dass Informationen ausschliesslich auf gleichen Schichten also vertikal, fliessen dürfen. Die geheime Information respektive das »Asset« verlässt die »Sandbox« im Sinne des vom Zugriff gekapselten Raumes (Realm)Sandkasten im Sandkasten Prinzip, somit niemals. Dem »Dorfältesten«, »Gildenmeister, »Eigentümer«, etc., selbst, obliegt es sodann, jedem vertrauenswürdigem »Charakter« seines organisatorischen Komplexes, ebenfalls eine Schutzstufe zuzuweisen. Dieser »Vertrauensbeweis« wird über die Ausgabe einer persönlichen »Keycard«, welche mit entsprechenden Akkreditierungen versehen wird, übertragbar ausgegeben werden können. Dabei bindet sich die Keycard für die »Dauer der Gültigkeit«, an ihrem Besitzer. Die auszugebene »Authority Clearance« (AC) kann sodann, über die Möglichkeit der Weitergabe an Dritte spezifizieren, oder dieses unterbinden.

Aus dessen Konsequenz, darf nur die »Clearance« eines Charakters auf eine identische oder niedrigere Schutzstufe zugreifen (Zugriffssicherheit). In Abhängigkeit deklarierter Codewörter werden nun zudem erweiterte Zugriffsrechte auf Basis von Segmenten gegeben. Dabei gehört jedes Codewort einer »Kategorie« an, welche wiederum aus mehreren Schutzstufen und Codewörtern besteht (Metadaten Security Verband). Dabei wird das Konzept für jedes »Asset«, freidefinierbare »Security Labels« ermöglichen. Die Schutzstufen selber werden hier, ebenfalls als Labels abgebildet. In Systematik ergibt sich somit ein horizontales auf Schichten basierendes Zugriffssystem mit Codewörtern, welche zugleich die vertikalen Schutzstufenbedingen. Um die Erfordernisse des multilateralen Zugriffs zu gewähren, muss die ausgegebene »Zugriffsklasse« (Klassifizierung) der »Keycard« stimmen und alle »Schutzstufen« und »Codewörter« müssen zudem in Übereinstimmung gebracht worden sein.

Aus diesem Aspekt heraus, ergeben sich somit unendlich viele »Verbundstufen«. Die Zugriffsflexibilität, kann so individuell wie das Vertrauen selbst akkreditiert werden. Anmerken möchte ich noch die »Kategorisierung des Informationsflusses« nach dem Prinzip des »notwendigem Wissens« (Need to know Principle). Hierbei werden einzelnen Charakteren nur die »Zugriffsrechte« eingeräumt, welche sie für die »Ausübung ihrer Dedizierung«, auch wirklich tatsächlich benötigen vgl. »Berufsorientierte Spielweise (Dedizierung)«.

So ist dieses A/ACS Modell, durch die Möglichkeiten die »Antares Open World«, auf dem Gebiet der inGame Community Security bieten wird, in all seinen Nuancen und sicherheitsrelevanten Aspekten, erstmals in einem MMO, mit Mandatory Access Control Schnittstellen, für die Spielmechanik im Gameplay konzipiert. Die Chance »Sicherheitslücken« auszunutzen, werden somit auf die Komponenten des Vertrauens im Metagaming reduziert. Antares Open World bietet hier multilaterale Instrumente der Steuerung für die Politik des Informationsflusses.